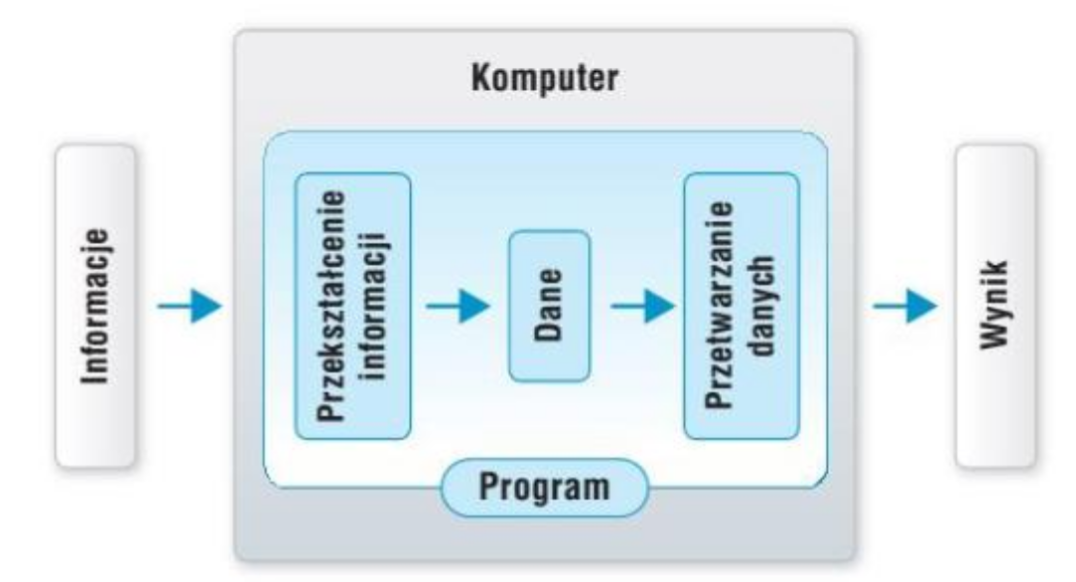

Komputer to elektroniczne urządzenie, które jest zaprojektowane do przetwarzania danych i wykonywania różnych operacji obliczeniowych.

ĆWICZENIE 1

Zastosowanie komputerów

W ćwiczeniu należy do opisu zastosowania komputerów dodać odpowiednią dziedzinę. Ćwiczenie opracowane w oparciu o podręcznik Nowej Ery „Lubię to” dla klasy 7.

Bezpośredni link do ćwiczenia: https://wordwall.net/pl/resource/4002306

ĆWICZENIE 2

Zawody, w których wykorzystujemy komputery

W ćwiczeniu należy wykreślić słowa, które określają zawody związane z wykorzystaniem komputerów. Opracowane w oparciu o podręcznik Nowej Ery „Lubię to” dla klasy 7.

Bezpośredni link do ćwiczenia: https://learningapps.org/watch?v=ptsou1fcc20

Schemat działania komputera

Jednostki pamięci

Bit – najmniejsza jednostka informacji, może przyjmować wartości 0 i 1.

Bajt – składa się z ośmiu bitów (przyjmuje wartości w zakresie od 0 do 255).

| 1 KB = 1024 B 1 MB = 1024 KB 1 GB = 1024 MB 1 TB = 1024 GB | B – bajt KB – kilobajt MG – megabajt GB – gigabajt TB – terabajt |

Sposoby reprezentowania danych liczbowych

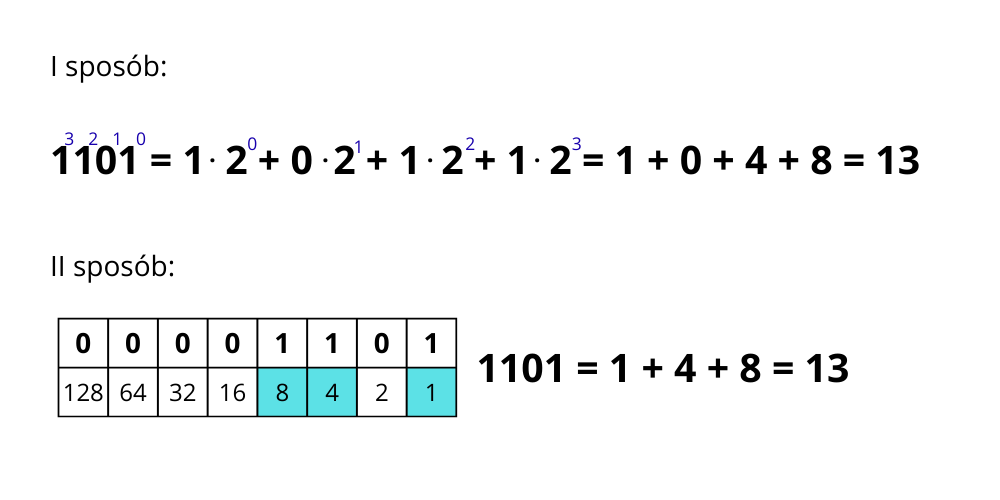

Komputer posługuje się systemem binarnym czyli dwójkowym, w którym używa się tylko dwóch cyfr: 0 i 1.

Jak obliczamy wartość dziesiętną liczby binarnej:

Poniższy film pokazuje w jaki sposób zamieniamy liczby z systemu binarnego na dziesiętny i na odwrót:

Źródło filmu: youtube.com kanał PoznajIT

ĆWICZENIE 3

Przeliczenia binarne

Oblicz wartość dziesiętną liczby zapisanej w systemie dwójkowym: 1101, 1111, 10001.

ĆWICZENIE 4

Przeliczenia binarne

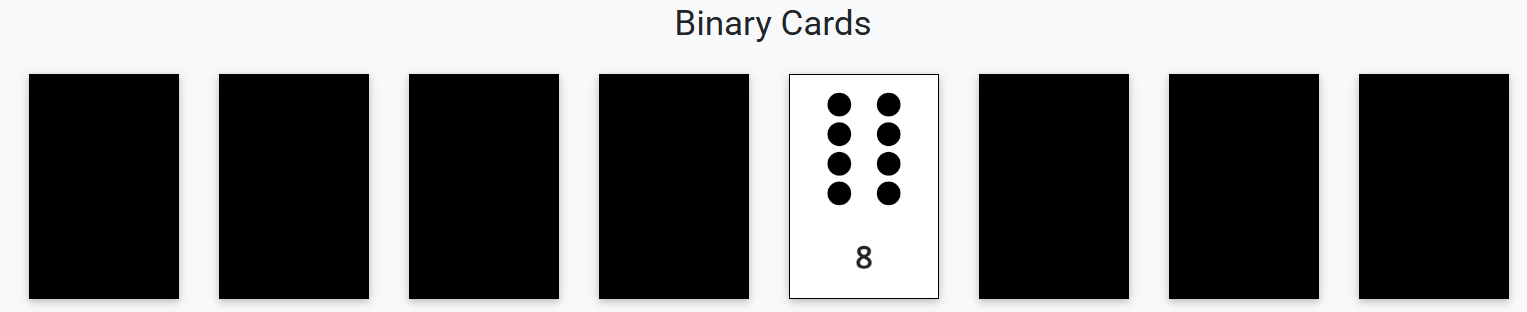

Zapoznaj się z instrukcją dotyczącą kart binarnych i wykonaj polecenia.

Wejdź na stronę: http://csfieldguide.org.nz/en/interactives/binary-cards/

Zasady:

- Kliknij w kartę, by odwróciła się rewersem (czyli tyłem – czarny kolor).

Rewers oznacza cyfrę zero, natomiast karta z kropkami oznacza cyfrę 1. Zsumowane kropki na odkrytych kartach (awersie) dają liczbę w systemie dziesiętnym. - Ustaw odpowiednio karty awersem lub rewersem i zapisz w postaci cyfr 0 lub 1 ich kody binarne

Przykład:

Liczba 8 w systemie binarnym to: 00001000

Odszukaj kody binarne podanych liczb dziesiętnych, następnie wpisz je do tabeli.

| Liczba dziesiętna | Zapis binarny |

| 11 | |

| 15 | |

| 17 |

Sposoby reprezentowania znaków i liter

ĆWICZENIE 5

Kod ASCII

Wykorzystując tablicę kodów ASCII, odczytaj wiadomość:

54 4F 5F 4A 45 53 54 5F 4C 45 4B 43 4A 41 5F 49 4E 46 4F 52 4D 41 54 59 4B 49 2E

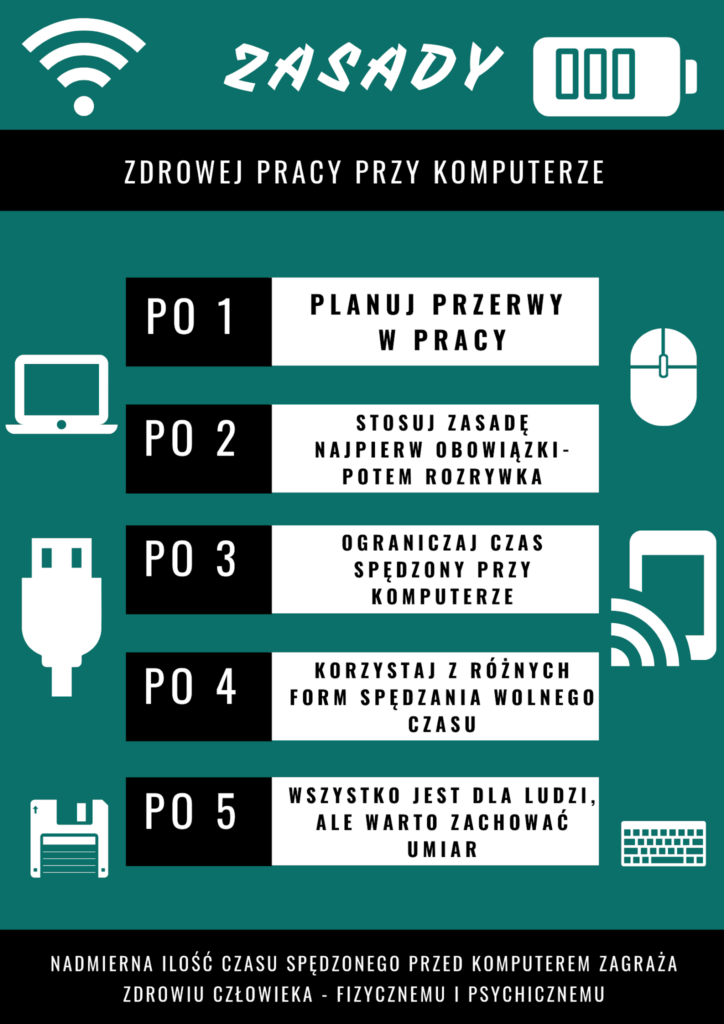

Zasady zdrowej pracy przy komputerze

Bezpieczeństwo danych w komputerze

Kopiowanie pliku (lub folderu) – oznacza, że ten sam plik został zapisany w dwóch różnych miejscach.

Przenoszenie pliku (lub folderu) – oznacza, że plik został zapisany w nowym miejscu.

Kompresja (spakowanie) pliku – zmniejszenie rozmiaru pliku za pomocą programów archiwizujących np. WinZip, WinRAR, 7-Zip.

Dekompresja (rozpakowanie) pliku – działanie przeciwne do kompresji.

Zasady ochrony komputera przed złośliwymi programami:

1. Kup program antywirusowy i skanuj za jego pomocą co jakiś czas komputer.

2. Włącz w programie antywirusowym opcję monitorowania programów i plików pod kątem złośliwego oprogramowania.

3. Skanuj za pomocą programu antywirusowego wszelkie pliki z internetu lub otrzymane od innych osób.

4. Regularnie aktualizuj bazy wirusów programu antywirusowego.

5. Instaluj na komputerze wyłącznie legalne oprogramowanie.

6. Nie pobieraj programów, pików z niepewnych źródeł.

7. Aktualizuj posiadane oprogramowanie – system operacyjny, przeglądarkę internetową.

8. Nie otwieraj załączników w wiadomościach e-mail od nieznanych nadawców.

9. Sprawdzaj programem antywirusowym każdy nośnik danych.

Kompresja plików i folderów:

ĆWICZENIE 6

Kompresja i dekompresja plików i folderów

Skompresuj wybrany folder, używając zainstalowanego na twoim komputerze programu. Porównaj rozmiar folderu sprzed i po kompresji.

Tworzenie kopii bezpieczeństwa:

Ochrona przed złośliwymi programami:

Zasady korzystania z programów komputerowych

Prawo autorskie – chroni przejawy twórczości człowieka m.in. utwory muzyczne, literackie, plastyczne oraz programy komputerowe.

Licencja – umowa na używanie określonego programu komputerowego, w której określone są szczegółowe zasady korzystania.

Odmiany złośliwego oprogramowania:

1. Wirusy komputerowe – specjalne, samopowielające się programy, które wyrządzają szkodę na zainfekowanym komputerze.

2. Robaki komputerowe – rodzaj złośliwego oprogramowania (malware), które może samoistnie rozprzestrzeniać się w sieci komputerowej bez potrzeby ingerencji użytkownika.

3. Konie trojańskie – to programy pełniące z pozoru funkcję użytkową lub rozrywkową, a w rzeczywistości czyniące szkody np. mogą uzyskiwać dostęp lub kasować dane z komputera.

4. Spyware – programy wykradające dane z komputera.

5. Botnet – grupa komputerów z zainstalowanym złośliwym oprogramowaniem i kontrolowanych przez jedną osobę w celu np. wysyłaniu spamu, ataków na serwery.

6. Keylogger – program przechwytuje i gromadzi informacje o wszystkich naciśniętych klawiszach w celu uzyskania dostępu do kont w serwisach internetowych.

7. Ransomware – szyfruje pliki na dysku twardym i dyskach zewnętrznych, odzyskanie zawartości plików jest możliwe po zapłaceniu okupu.

ĆWICZENIE 7

Rodzaje licencji

Przeczytaj w podręczniku lub wyszukaj na internecie informacji na lemat rodzajów licencji, a następnie wykonaj poniższe ćwiczenie.

Bezpośredni link do ćwiczenia: https://learningapps.org/watch?v=pp7impm0v20